SC Media a réussi le test de phishing (ouf!), Mais le score moyen n’était que de 52%

Le fait d’être journaliste de sécurité et d’accepter d’être noté à un test d’hameçonnage est soumis à une certaine pression.

Certes, dans la vraie vie, vous ne savez jamais quand vous êtes testé par des cybercriminels de la vie réelle qui essaient de vous amener à cliquer sur un lien ou à ouvrir une pièce jointe. Cela peut arriver à tout moment. Mais il était néanmoins rassurant d’apprendre que j’avais obtenu un 9 sur 10 après avoir été interrogé sur le fait qu’un exemple d’e-mail était ou n’était pas une tentative de phishing.

Conçu par la société de sécurité de messagerie GreatHorn et la société de sensibilisation à la sécurité Inspired eLearning, le quiz a été répondu par 1123 utilisateurs américains en septembre 2020. Et c’est là que la mauvaise nouvelle arrive: la plupart des candidats ont fait bien pire. Selon le rapport d’hameçonnage des utilisateurs finaux 2020 de GreatHorn, le score moyen au test était de 52%. «Tellement mieux qu’un tirage au sort», a déclaré Kevin O’Brien, fondateur et PDG de GreatHorn, dans une interview avec SC Media.

O’Brien a parcouru les 10 échantillons d’e-mails, expliquant quels indices les candidats auraient dû retenir, y compris quelques-uns que même mes propres yeux de rédaction ont manqué. N’hésitez pas à jouer le jeu.

Selon le PDG, les hameçonnages ont été directement levés à partir d’exemples réels. «Nous traitons en moyenne un peu plus d’un milliard d’e-mails sur un mois plus lourd… ce que cela signifie, c’est que nous avons accès à une quantité énorme de données réelles», a déclaré O’Brien. “Nous avons donc pu tirer parti du véritable hameçonnage, en nous basant sur ce que nous avons vu.”

Éliminons la partie embarrassante et commençons par la question qui m’a fait trébucher.

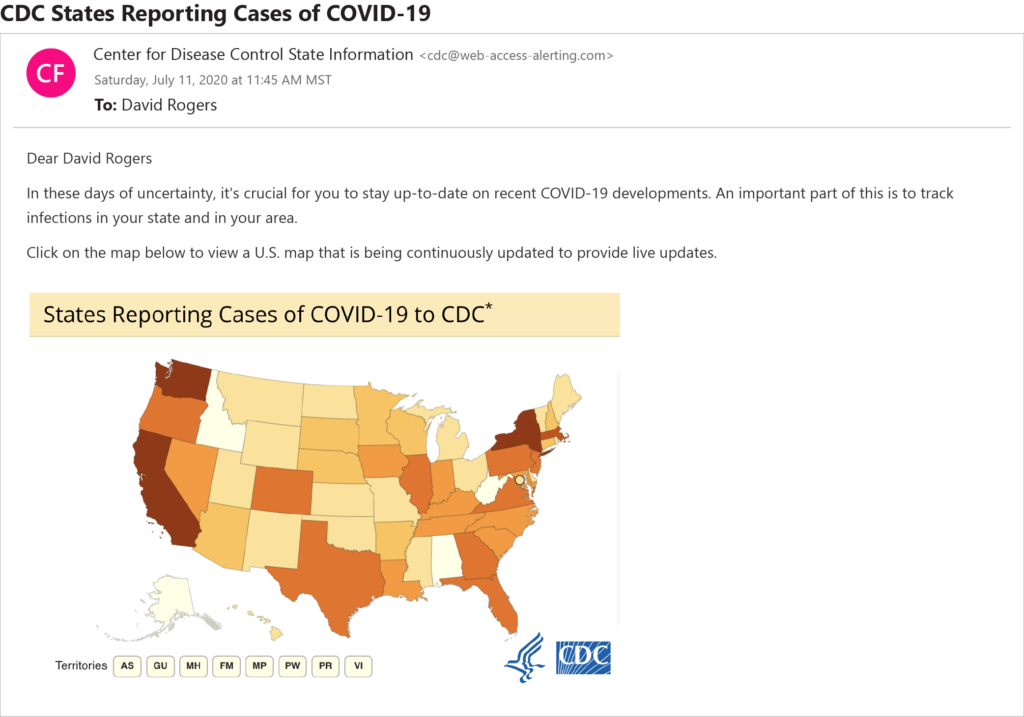

Tout d’abord, un avertissement: je sais qu’il y a eu des tonnes d’escroqueries au COVID-19 depuis que la pandémie a balayé le monde. Et personnellement, je n’ouvrirais jamais un e-mail non sollicité qui serait censé provenir du CDC et m’encourage à cliquer sur une carte pour les développements les plus récents de coronavirus. Mais l’e-mail ci-dessus semblait légitimement provenir de l’agence, et je n’ai rien trouvé de mal à cela. Je me suis demandé si GreatHorn essayait peut-être de me lancer une balle courbe en me montrant un véritable e-mail CDC.

Ce n’était pas le cas. C’était une arnaque. Et j’ai raté un indice clé et subtil: «La seule chose qui devrait vous faire remarquer que ce n’était pas juste, c’est le chemin du retour», a déclaré O’Brien. En effet, le domaine de messagerie de l’expéditeur est apparu comme [email protected][.]com. «Le CDC [sends] e-mails de cdc.gov », a noté le PDG.

«Vous écrivez pour SC. Vous suivez la sécurité. Vous écrivez sur le phishing et vous passez un test de phishing. Alors tu penses déjà: «Est-ce que ça pourrait être ou ne pourrait-il pas être?» »M’a dit O’Brien. «Vous aviez toutes les bonnes questions en tête – et vous avez craqué. Ce n’est pas inhabituel. »

En fait, près de 52 des répondants ont estimé à tort qu’il ne s’agissait pas d’un e-mail de phishing.

Je me donnais des coups de pied pour me tromper, gâchant ce qui aurait pu être un score parfait, mais O’Brien était plus indulgent. «Ce n’est pas celui qui est criblé de fautes d’orthographe et de grammaire. C’était bien écrit. Et c’est très convaincant », a-t-il déclaré.

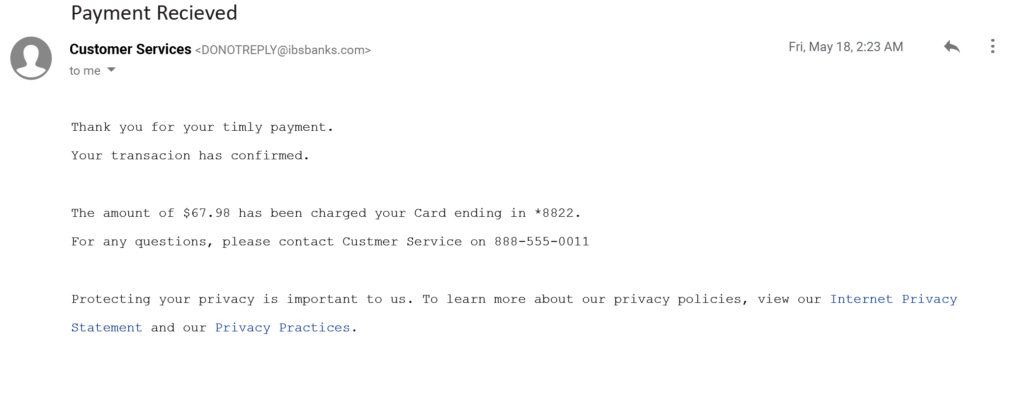

D’autre part, certains hameçonnages étaient tellement criblés de gaffes, ils étaient assez faciles à repérer, y compris cet e-mail, prétendument d’une banque, qui disait: «Merci pour votre paiement en temps opportun. Votre transaction a été confirmée. “

Là encore, ce n’était peut-être pas si facile: seulement environ 51% des candidats au test l’ont qualifié de hameçonnage.

«C’était un exemple vraiment évident de ce qui devrait ressembler à du phish», a déclaré O’Brien. Et pourtant, «les gens n’ont pas bien réussi à l’attraper».

La raison: «Nos cerveaux sont câblés pour corriger les erreurs dans les choses que nous voyons et lisons», a déclaré O’Brien. Dans la vraie vie, peut-être encore moins de gens l’auraient attrapé, car de nombreux travailleurs sont occupés et distraits, ou voient un e-mail sur des questions financières, ce qui déclenche une réponse paniquée sans s’arrêter d’abord pour réfléchir.

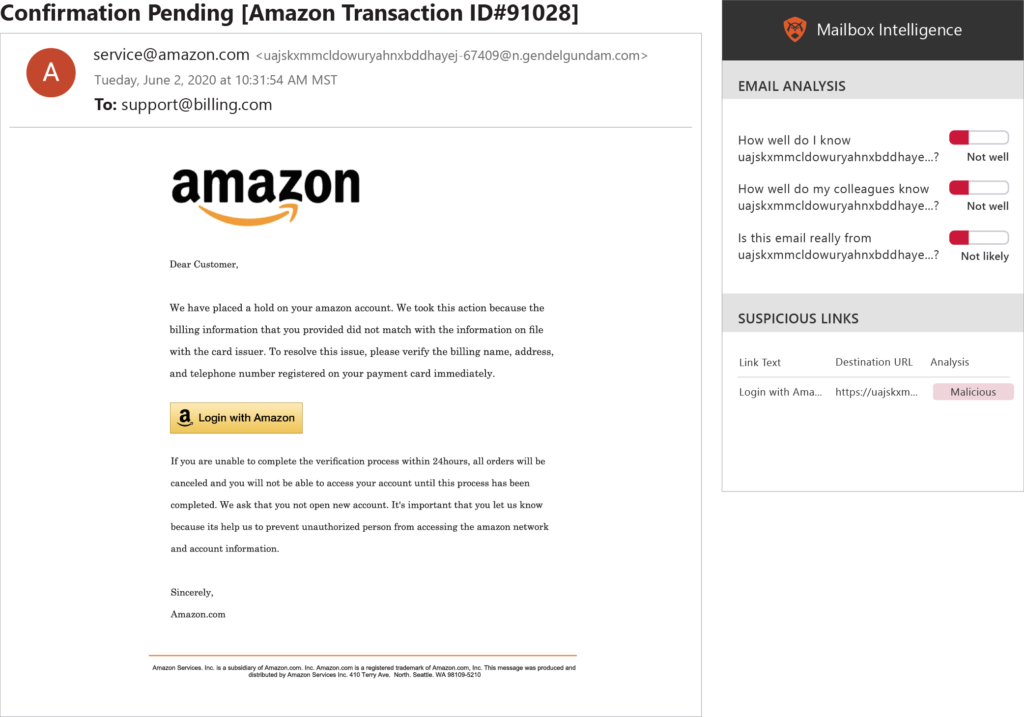

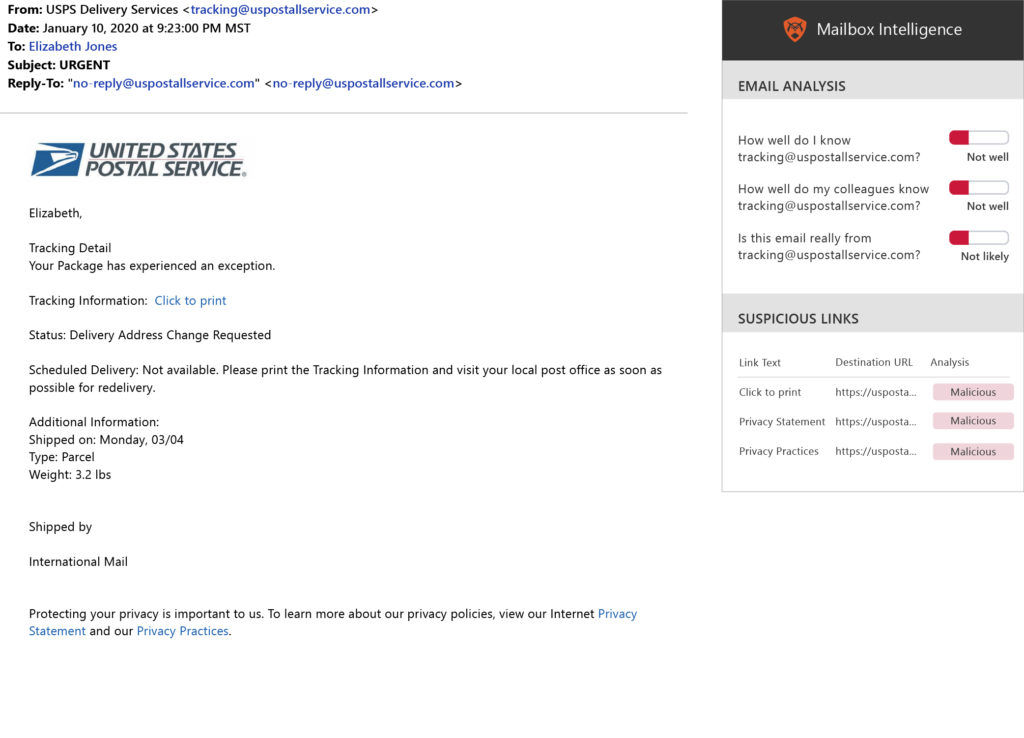

Malgré l’odeur du courrier électronique du CDC, j’ai au moins été en mesure de repérer quelques autres adresses d’expéditeurs d’enveloppes suspectes qui m’ont averti d’un hameçonnage, y compris un faux chemin de retour Amazon contenant une longue chaîne de lettres et de chiffres, et un États-Unis. adresse du service postal qui, selon moi, aurait dû se terminer par usps.gov, mais qui a été affichée de manière suspecte comme [email protected][.]com. (J’ai honte d’admettre que je n’ai même pas remarqué le «l» supplémentaire dans l’adresse jusqu’à ce que O’Brien le fasse remarquer).

Le service postal est particulièrement intéressant car il résume un problème courant: les utilisateurs mobiles sont moins susceptibles de détecter un hameçonnage que les utilisateurs de bureau. Cela est dû à des facteurs tels que la taille de l’écran et aussi au fait que les appareils mobiles sont «de plus en plus utilisés pour des actions rapides de défilement et de clic, par rapport aux actions plus ciblées prises sur l’utilisation du bureau», indique le rapport. Dans les scénarios de phishing réels, un autre problème est que les clients de messagerie pour les appareils mobiles n’affichent généralement pas l’adresse complète d’un expéditeur, a ajouté O’Brien.

Dans le cas de USPS, 71% des utilisateurs de bureau l’ont correctement appelé un e-mail de phishing, tandis que seulement 58% des utilisateurs mobiles ont donné la bonne réponse – une différence de 13 points de pourcentage. En outre, les utilisateurs mobiles ont obtenu 13 points de pourcentage moins bons que les utilisateurs de bureau sur l’ensemble du questionnaire.

Pendant ce temps, l’e-mail Amazon s’est avéré être l’une des questions les plus faciles: 75% des répondants l’ont identifié comme un hameçonnage. «Le plus gros indice pour moi est que vous voyez ce logo géant d’Amazon», a déclaré O’Brien, qui est une tactique que les escrocs de phishing utilisent souvent pour que le destinataire «se sente à l’aise». Cependant, dans ce cas, le logo est anormalement grand, sans parler de la capitalisation incohérente d’Amazon dans le corps du texte.

En général, les faux e-mails de marques omniprésentes et populaires telles qu’Amazon étaient en moyenne plus susceptibles d’être identifiés comme des tentatives de phishing dans le test, «montrant que les individus apprennent à avoir un œil plus critique sur les e-mails de marques de confiance», indique le rapport GreatHorn. .

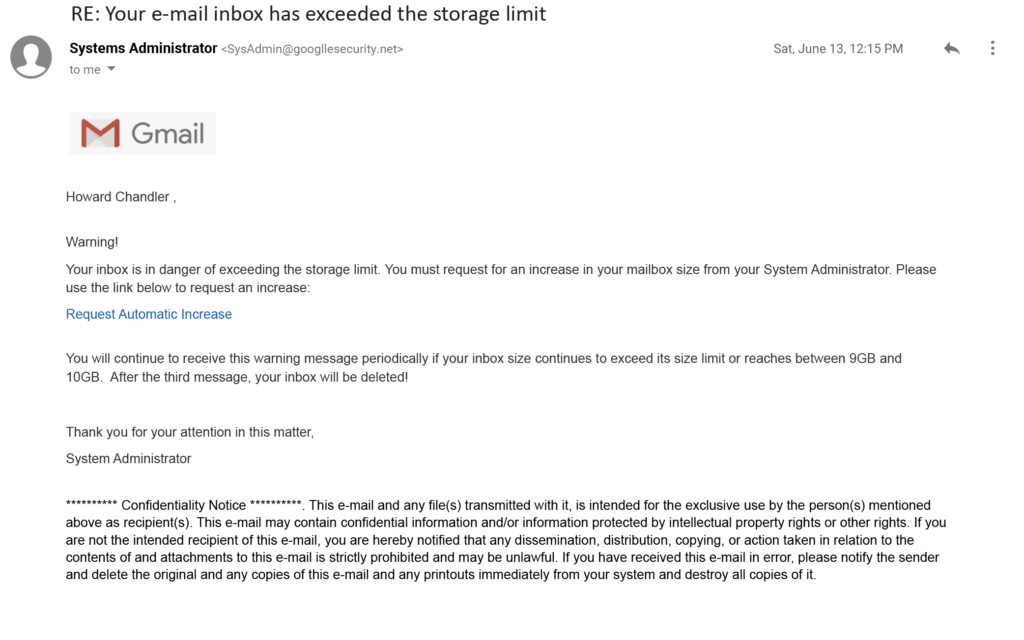

Exemple concret: une petite majorité de 66% a identifié l’e-mail sur le thème de Google ci-dessus comme un hameçonnage. Comme l’e-mail du service postal, il contient un «l» supplémentaire dans l’adresse de l’expéditeur (Googlle.com). De plus, son langage était inhabituellement alarmiste et a été signé, de manière douteuse, par un «administrateur système» anonyme.

«Les cybercriminels utilisent souvent« Administrateur de systèmes »ou« Service »dans leurs e-mails de phishing, essayant de déguiser leurs tentatives d’attaques en avertissements système standard», indique le rapport.

“Celui-ci est le mode facile”, a déclaré O’Brien, notant également l’espacement incorrect après la salutation. «C’est un message manifestement ridiculement faux.»

Et pourtant, «les gens tombent toujours sous le charme». Environ 34 pour cent ont été dupes.

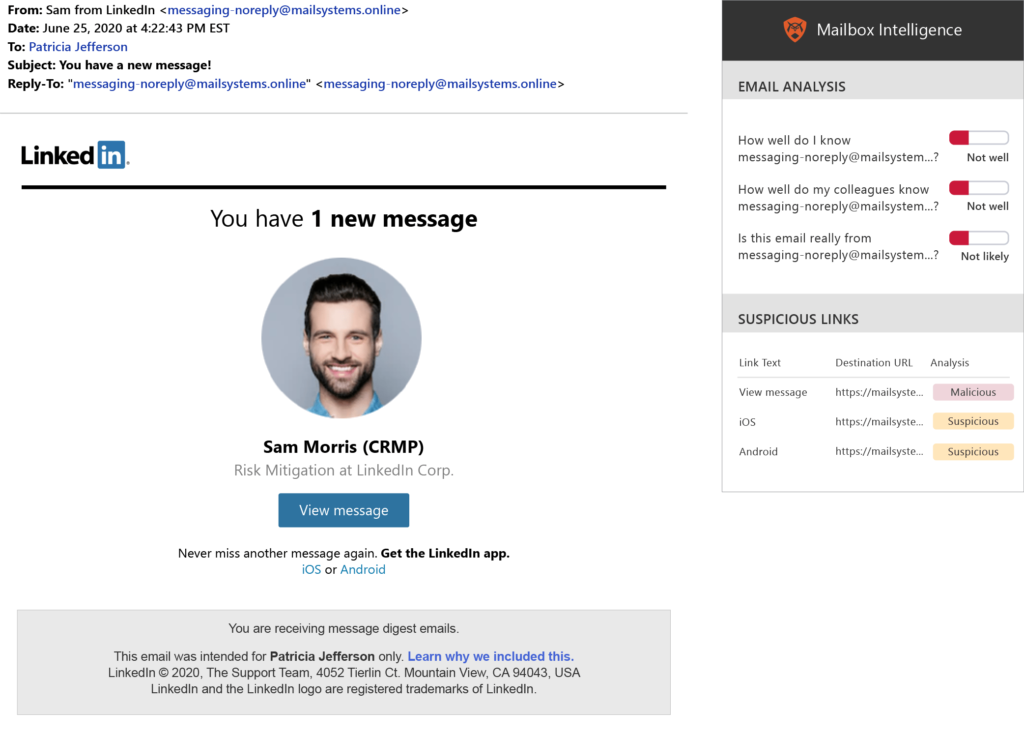

GreatHorn a également interrogé les candidats au test avec un e-mail LinkedIn informant l’utilisateur d’un message d’un professionnel certifié de la gestion des risques LinkedIn. «Le domaine du chemin de retour n’est pas ce qu’il devrait être, mais il a toutes les caractéristiques du fonctionnement de ces usurpations d’identité de marque», a déclaré O’Brien. «Le logo est là, les couleurs sont correctes, ce n’est pas« l’administrateur système », et vous recevez probablement des courriels occasionnels de LinkedIn qui ressemblent à ça. Alors oui, c’est facile de se faire piéger. En effet, 41% ont été trompés et ont pensé que c’était authentique, même si LinkedIn «n’envoie pas de courrier comme celui-ci», a ajouté O’Brien.

Parmi les catégories de courriels qui ont causé le plus de confusion, figuraient celles associées aux services commerciaux légitimes; à savoir, Confluence, Dropbox et Microsoft Teams.

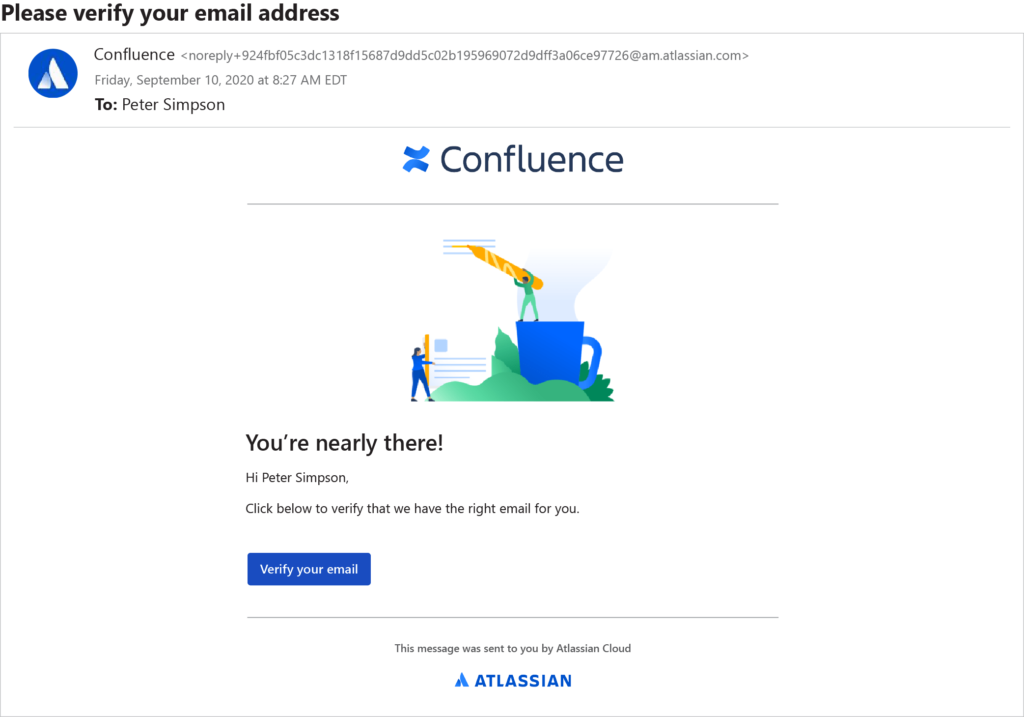

L’e-mail Confluence me ressemblait à un e-mail de vérification que je recevrais normalement si je devais m’inscrire au service d’espace de travail collaboratif d’Atlassian. En supposant que je me suis réellement inscrit, j’ai correctement déduit que l’e-mail était légitime. (Sinon, pourquoi devrais-je prendre la peine d’ouvrir l’e-mail en premier lieu?)

«Votre instinct a raison», a déclaré O’Brien. Cependant, 71% d’entre eux pensaient à tort qu’il s’agissait d’une attaque de phishing. Le problème, a-t-il expliqué, est que parfois les travailleurs reçoivent exactement ce type de courrier électronique et pensent à tort qu’il s’agit d’un hameçonnage parce que leur employeur les a mis en place sur le service sans les alerter au préalable. Les employés ignorent donc le courrier électronique, ce qui entraîne des pertes de productivité.

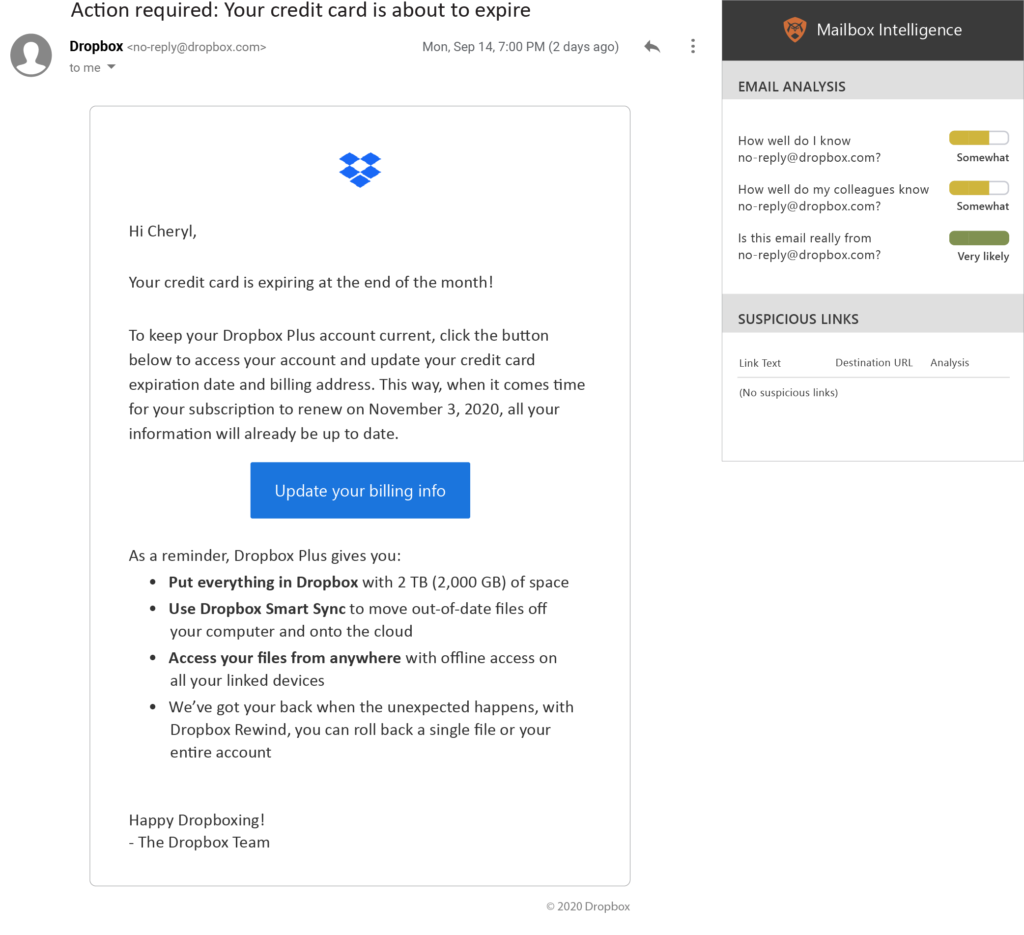

Un e-mail légitime similaire qui a rejeté les candidats au test était la communication Dropbox ci-dessus – 55% pensaient qu’il s’agissait d’un hameçonnage, alors qu’il était réellement légitime. Encore une fois, dans un cas comme celui-ci, le défaut de réponse entraîne des pénalités – la carte de crédit de l’utilisateur expirera si aucune mesure n’est prise.

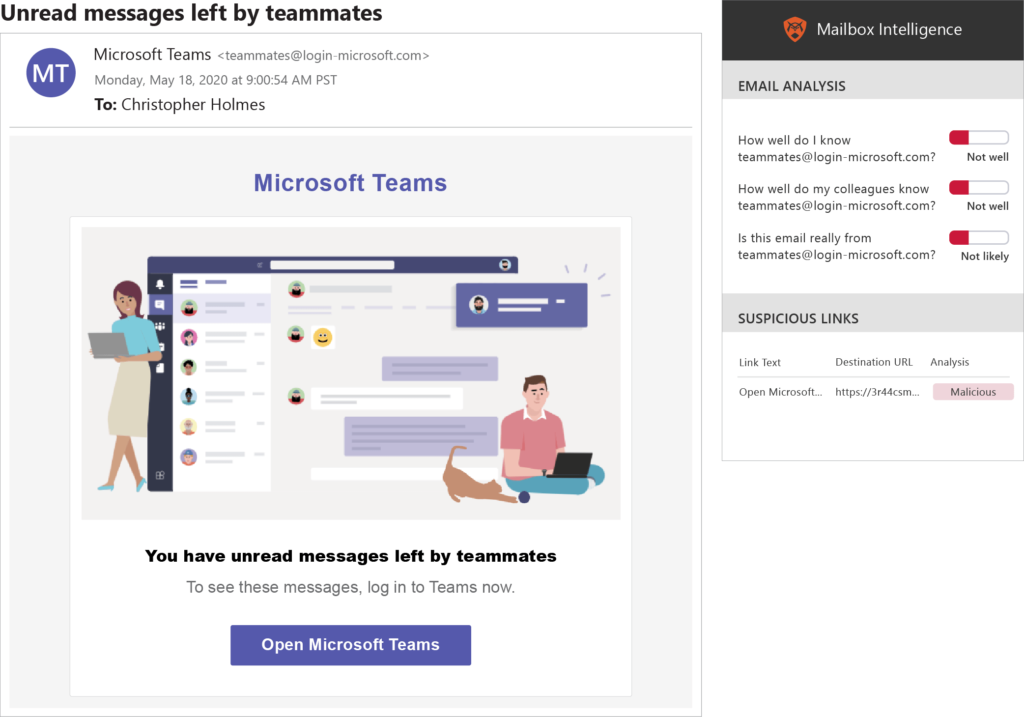

D’un autre côté, l’exemple de Microsoft Teams ci-dessus est un hameçonnage – un exemple qui a trompé 53% des candidats. Bien que l’e-mail semble rédigé de manière professionnelle, Microsoft n’utilise pas l’adresse [email protected] pour envoyer ces communications sur les messages non lus. Et tandis que les utilisateurs peuvent effectuer une recherche en ligne pour voir si l’adresse d’un expéditeur est légitime ou non, «la probabilité qu’un utilisateur final le fasse est nulle», a déclaré O’Brien.

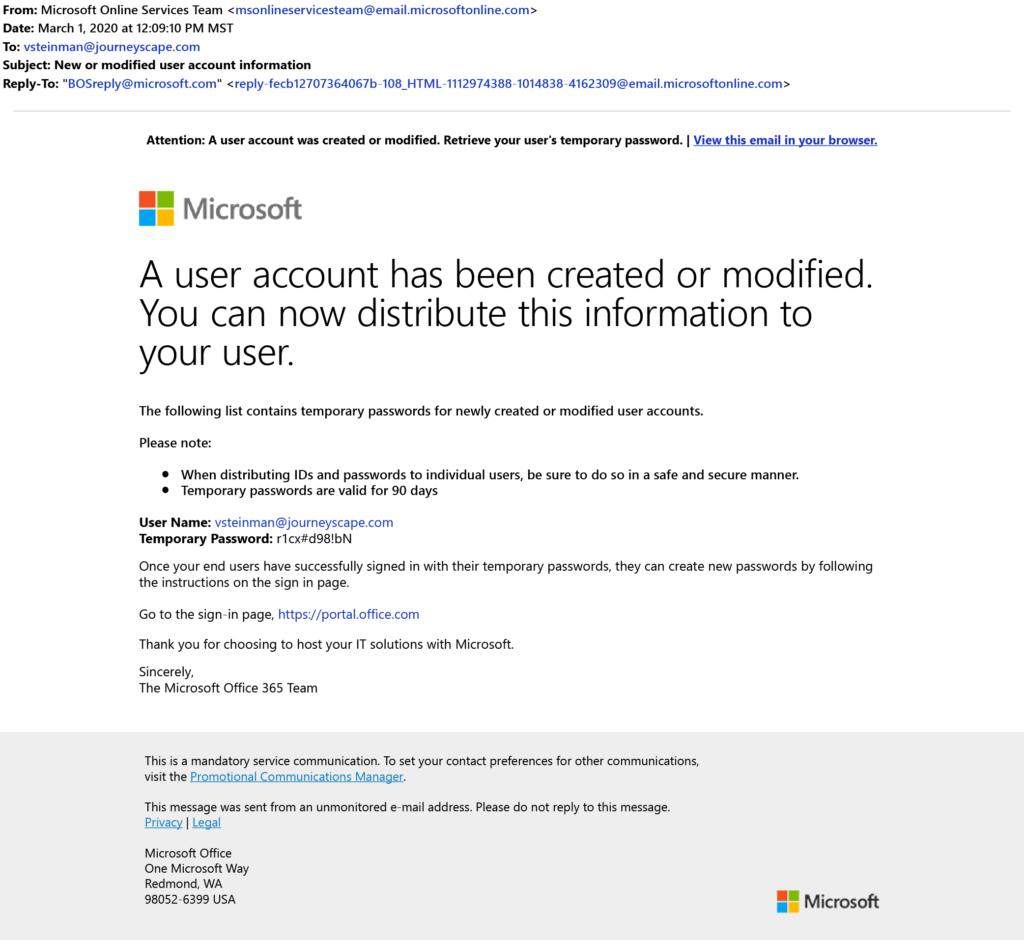

Il y avait un deuxième e-mail Microsoft sur le test – un Office 365 contenant un mot de passe pour un compte nouvellement créé ou modifié. Les répondants étaient répartis de manière égale, 50,4% estimant qu’il s’agissait d’un véritable e-mail, tandis que 49,6% le considéraient comme un hameçonnage. «Et cela montre vraiment à quel point le courrier authentique est terrible», a déclaré O’Brien. “Le courrier électronique n’est pas un support extrêmement sécurisé, et c’est en partie pourquoi, même avec des messages authentiques, vous vous dites” Je ne sais pas “.»

Pour certaines questions, le test a donné aux utilisateurs un contexte supplémentaire utile au hasard en incorporant une image de l’outil de plug-in Mailbox Intelligence de GreatHorn, qui indique la familiarité avec l’adresse e-mail de l’expéditeur, la probabilité que l’e-mail provienne réellement de l’expéditeur et la présence de liens suspects.

En faisant simplement confiance aux conseils de l’outil, les candidats auraient pu répondre correctement à ces questions. En moyenne, l’outil offrait aux utilisateurs 10% de chances en plus de deviner avec précision si un e-mail était un hameçonnage ou non. Et si ces personnes avaient effectivement été formées pour utiliser et comprendre l’outil, les scores auraient été encore plus élevés, a déclaré O’Brien.

Certes, les employés peuvent utiliser toute l’aide qu’ils peuvent obtenir. Personne n’est parfait – pas même ce journaliste, comme le prouve mon score de 90%. Et dans la vraie vie, il suffit d’une seule fausse supposition pour vous poser, à vous et à votre organisation, un problème beaucoup plus grave qu’une petite anxiété de quiz pop.